OAuth 2.0 es el estándar para conectar plataformas de e-commerce con CRMs de forma segura, sin compartir contraseñas. Este protocolo utiliza tokens temporales para autorizar el acceso a datos específicos, reduciendo riesgos de seguridad. Su implementación permite:

La configuración implica registrar tu aplicación, definir permisos (scopes) y garantizar medidas de seguridad como el uso de HTTPS, variables de entorno y cifrado AES-256. Además, el flujo recomendado para e-commerce es "Authorization Code con PKCE", que asegura conexiones confiables y protege contra ataques.

OAuth también facilita la renovación automática de tokens, evitando interrupciones operativas. Para maximizar su potencial, es clave realizar auditorías regulares, monitorear actividad sospechosa y adoptar herramientas como AWS Secrets Manager para gestionar credenciales.

¿El resultado? Una integración CRM segura, eficiente y preparada para manejar datos sensibles en tiempo real.

Configurar OAuth en tu CRM implica tres pasos clave: registrar tu aplicación, definir los permisos necesarios y garantizar la seguridad de la integración. Esto es vital si buscas implementar una automatización de ventas con WhatsApp en plataformas como TiendaNube.

El primer paso es ingresar al portal de desarrolladores de tu CRM (como HubSpot, Google o Zoho). Allí, deberás crear una nueva aplicación para obtener el Client ID y el Client Secret.

Configura la Redirect URI, que es la dirección donde el CRM enviará el código de autorización. Además, personaliza la pantalla de consentimiento según las instrucciones del CRM.

En plataformas como Microsoft Entra ID, los Client Secrets tienen una fecha de vencimiento, lo que requiere actualizarlos periódicamente.

Una vez que completes este paso, estarás listo para definir los permisos o scopes de acceso.

Los scopes determinan los datos y acciones a los que tu aplicación puede acceder. Es importante solicitar solo los permisos específicos que necesitas, evitando los permisos administrativos generales. Por ejemplo, podrías usar crm.objects.contacts.read si solo necesitas leer datos de contactos.

En HubSpot, algunos scopes disponibles incluyen:

crm.objects.contacts.writecrm.objects.deals.readcrm.objects.companies.read Si necesitas múltiples permisos, sepáralos con espacios codificados como %20. Por ejemplo: scope=contacts%20orders. También puedes usar el parámetro optional_scope para incluir permisos no esenciales, lo que evita errores si algún portal no tiene acceso a ciertos productos.

El siguiente paso es implementar medidas que refuercen la seguridad de tu integración.

Para proteger tu integración, asegúrate de usar HTTPS en todas las URLs y endpoints. Nunca incluyas el Client Secret en el código fuente; en su lugar, utiliza variables de entorno y excluye los archivos .env de tu repositorio.

Implementa el parámetro state para prevenir ataques CSRF y habilita la autenticación multifactor (MFA) en las cuentas administrativas.

Los desarrolladores de Mercado Libre destacan la importancia de este protocolo:

"Al utilizar este protocolo [OAuth 2.0], el integrador asegura que el seller nunca tenga que compartir su contraseña directamente, reduciendo el riesgo de robo de identidad".

Por último, configura sistemas de logging que saniticen los tokens y almacena las claves de cifrado en servicios especializados como AWS Secrets Manager o HashiCorp Vault. Esto garantizará que tus datos sensibles estén debidamente protegidos.

El flujo OAuth involucra a varios actores clave: tu aplicación, el servidor de autorización, el usuario y la API del CRM. Todo comienza cuando tu aplicación redirige al usuario al endpoint de autorización del CRM, incluyendo parámetros fundamentales como client_id, response_type=code, redirect_uri y scope.

Cuando el usuario concede los permisos, el CRM redirige a tu aplicación con un código temporal. En este punto, tu servidor debe realizar una solicitud POST segura utilizando el client_secret. Por ejemplo, en HubSpot, este intercambio se realiza de la siguiente manera:

curl --request POST \

--url https://api.hubapi.com/oauth/v1/token \

--header 'content-type: application/x-www-form-urlencoded' \

--data 'grant_type=authorization_code' \

--data 'code=YOUR_AUTHORIZATION_CODE' \

--data 'redirect_uri=https://www.your-app.com/callback' \

--data 'client_id=YOUR_CLIENT_ID' \

--data 'client_secret=YOUR_CLIENT_SECRET'

Una vez que obtengas el access token, úsalo en el encabezado Authorization: Bearer para interactuar con la API del CRM. Es importante no incluir tokens en URLs o parámetros de consulta, ya que podrían quedar expuestos en el historial del navegador o en registros del servidor. Después de obtener el token, el siguiente paso es asegurarte de almacenarlo adecuadamente.

Es fundamental cifrar los tokens antes de guardarlos en una base de datos. Utilizá un estándar como AES-256 para este propósito. Además, las claves de cifrado deben gestionarse de manera segura, utilizando herramientas como AWS KMS o HashiCorp Vault, y nunca deben incluirse directamente en el código fuente.

Para evitar riesgos adicionales, configurá filtros en los registros para no capturar tokens completos ni encabezados de autorización. Una vez que los tokens están protegidos, el siguiente desafío es gestionar su ciclo de vida.

Los access tokens suelen tener una vida útil corta para minimizar riesgos en caso de compromiso. Por ejemplo, en HubSpot duran aproximadamente 30 minutos, mientras que en Mercado Libre pueden durar hasta 6 horas. Los refresh tokens, por otro lado, tienen una duración más prolongada y permiten obtener nuevos access tokens sin necesidad de que el usuario vuelva a autenticarse.

Para evitar interrupciones, configurá una renovación automática del token antes de que expire. Si el token dura 6 horas, intentá renovarlo aproximadamente a las 5 horas y 50 minutos. Si la renovación falla, redirigí al usuario a un nuevo flujo de autorización. Además, HubSpot sugiere reservar hasta 512 caracteres para almacenar access tokens, anticipándose a posibles cambios futuros.

Es crucial manejar distintos escenarios para mantener la conexión con el CRM:

| Escenario | Acción requerida |

|---|---|

| Usuario desconecta la aplicación | Eliminar todos los tokens almacenados. |

| Sospecha de compromiso del token | Revocar tokens vía API y solicitar nueva autorización. |

| Empleado con acceso deja la empresa | Auditar y rotar todas las credenciales conocidas. |

| Falla en el intercambio del refresh token | Solicitar al usuario una nueva autorización manual. |

Comparación de flujos OAuth 2.0 para integraciones CRM en e-commerce

Después de habilitar OAuth, es clave realizar auditorías periódicas y mantener un monitoreo constante de la integración. Los ciberataques están aumentando a un ritmo del 45% anual, y el 95% de las brechas en APIs se deben a la falta de cifrado. Con el 83% del tráfico web actual pasando por APIs, tu integración CRM puede ser un objetivo atractivo.

Programá auditorías de seguridad cada 90 días para revisar los tokens activos y confirmar que los permisos (scopes) asignados siguen siendo necesarios. Durante estas auditorías, eliminá los tokens que ya no se usan y asegurate de rotar las claves de API cada tres meses para reducir el impacto de posibles filtraciones. Como lo señala Mercado Libre Developers:

"Una buena gestión de revocación protege tanto a tu aplicación como a los sellers que confían en ti".

Si un empleado deja la empresa, revocá y rotá de inmediato sus credenciales. Asimismo, si sospechás que un token fue comprometido, revocalo al instante utilizando la API del CRM y pedí una nueva autorización al usuario afectado.

Estas auditorías son un complemento esencial del monitoreo proactivo, que te ayuda a identificar y responder a amenazas con rapidez.

Implementá limitación de tasa (rate limiting) en tus endpoints de autorización para prevenir ataques DDoS. Configurá alertas automáticas para detectar actividades sospechosas, como múltiples intentos fallidos de autenticación o accesos desde ubicaciones geográficas inusuales. Adoptá principios de confianza cero (zero trust), verificando la identidad en cada interacción en lugar de asumir confianza después del primer inicio de sesión.

Para reforzar aún más la seguridad, utilizá herramientas de análisis estático como grep para inspeccionar tu código fuente en busca de credenciales hardcodeadas o patrones de tokens expuestos. Además, limitá el uso de credenciales API a rangos de IP específicos o regiones geográficas, evitando que los tokens robados puedan ser utilizados globalmente.

Estas estrategias fortalecen la seguridad en la gestión del acceso y ayudan a mantener la integración protegida frente a posibles vulnerabilidades.

Además de las auditorías y el monitoreo, elegir el flujo OAuth adecuado según el caso de uso es fundamental:

| Tipo de flujo | Nivel de seguridad | Caso de uso | Recomendación para e-commerce |

|---|---|---|---|

| Authorization Code + PKCE | Alto | Apps móviles, SPAs y aplicaciones web | Recomendado: Mitiga ataques de interceptación; ideal para apps públicas. |

| Client Credentials | Medio-Alto | Máquina a máquina (microservicios) | Usalo para la sincronización de datos CRM en el backend con el ERP. |

| Implicit Flow | Bajo | Apps legacy basadas en navegador | No recomendado: Obsoleto en OAuth 2.1 por riesgos de seguridad. |

Para integraciones modernas de e-commerce, el flujo Authorization Code con PKCE es la opción más segura. OAuth 2.1 exige el uso de PKCE y elimina flujos menos seguros como el Implicit Flow. Si todavía estás utilizando flujos antiguos, considerá planificar su migración durante tu próxima auditoría trimestral.

Una vez que los flujos de OAuth están configurados y asegurados, el siguiente paso es realizar pruebas y desplegar la integración en entornos controlados.

Es fundamental configurar un entorno sandbox aislado para evitar cualquier impacto en los datos reales de los clientes. Plataformas como Salesforce Sandbox o el entorno de prueba de Dynamics 365 son opciones ideales para este propósito. En este entorno, registrá tu aplicación como una nueva instancia en el portal correspondiente para generar un Client ID y un Client Secret específicos.

Asegurate de actualizar las URLs de autenticación para que utilicen los endpoints de sandbox, como por ejemplo test.salesforce.com. Configurá los scopes necesarios, tales como api, refresh_token y offline_access, y verificá que el usuario de prueba tenga habilitada la opción "API Enabled". También es importante probar la política de refresh tokens configurándola como "válida hasta revocación" y comprobar que las extensiones PKCE funcionen correctamente. Para garantizar la seguridad, utilizá registros de prueba en lugar de datos reales.

Cuando todo esté listo para producción, actualizá las URLs para que apunten a los endpoints de producción. Durante las primeras 48 horas del despliegue, monitoreá y depurá posibles errores de integración y asegurate de refrescar los tokens de manera regular. Validá los flujos de autenticación para evitar errores como "403 Forbidden". Además, configurá un sistema de caché para las respuestas de API, priorizá las solicitudes críticas para mitigar los límites de tasa, y verificá que todas las comunicaciones utilicen HTTPS.

Con la integración operativa, el siguiente paso es perfeccionar el rendimiento en tiempo real.

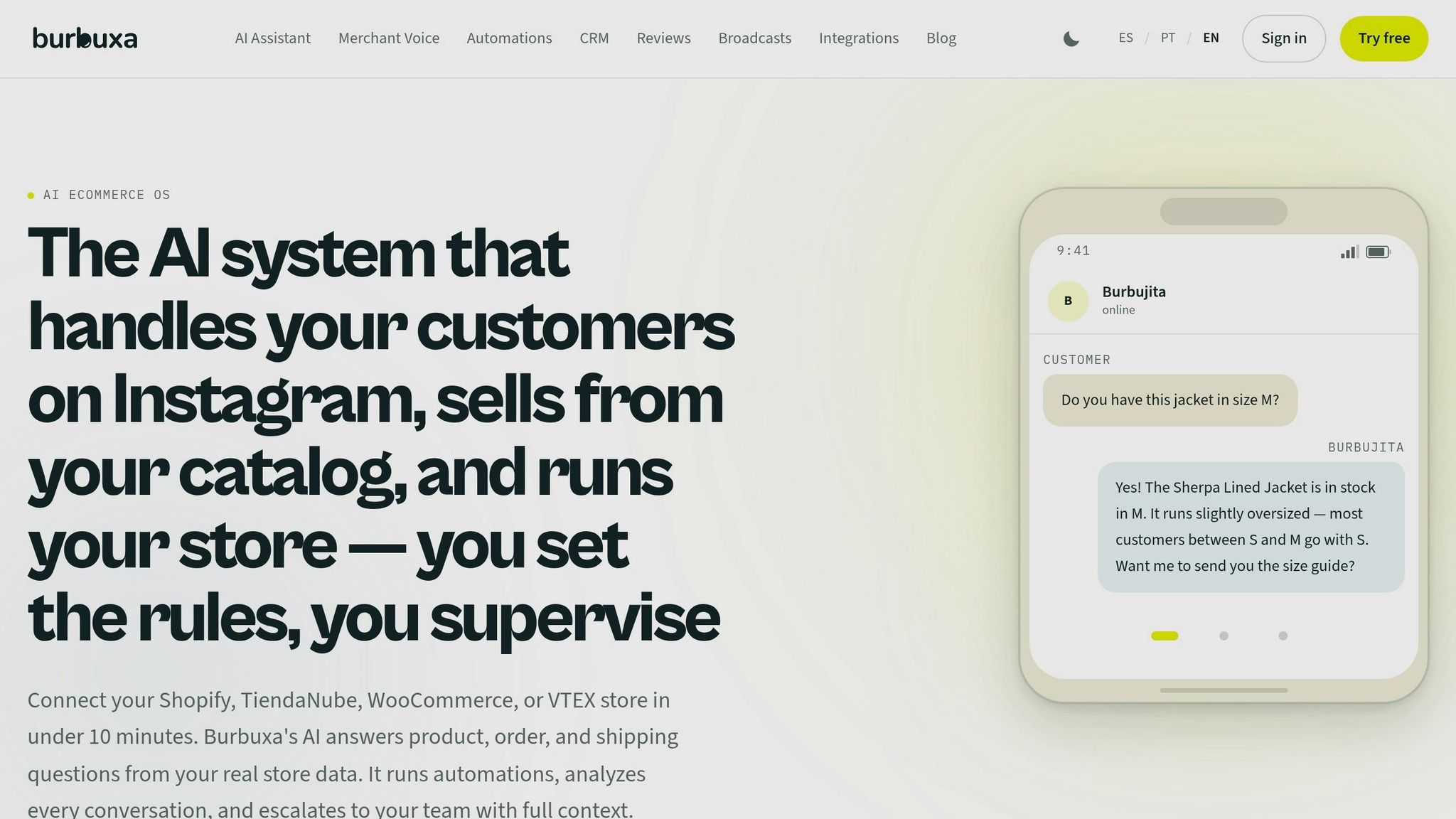

Burbuxa se conecta de forma segura con plataformas como Shopify, Tiendanube y VTEX utilizando OAuth 2.0, ya sea mediante el flujo de Authorization Code Grant o Client Credentials Grant. Durante la configuración inicial, la plataforma solicita permisos específicos (scopes) como read_products, write_products, read_orders y read_customers, lo que garantiza el acceso controlado a los datos necesarios para operaciones en tiempo real.

La sincronización en tiempo real se logra gracias al uso de webhooks, como order.created o chat.message, que notifican cambios al instante y utilizan tokens OAuth para mantener la seguridad. Burbuxa emplea consultas a través de GraphQL mediante el Admin API, lo que permite realizar consultas más eficientes, reducir la carga en los servidores y mantenerse dentro de los límites de tasa. Este flujo seguro permite que el "Commerce Brain" automatice tareas como soporte, ventas y gestión de inventario, logrando una puesta en marcha en menos de 15 minutos y sincronización bidireccional de productos, pedidos, clientes, inventario, descuentos y políticas en tiempo real.

OAuth 2.0 se ha convertido en el estándar para integraciones CRM en e-commerce porque elimina la necesidad de compartir contraseñas directamente, permite un control detallado sobre los permisos y equilibra la seguridad con una buena experiencia de usuario gracias a los tokens de corta duración y su renovación automática.

Implementar OAuth correctamente trae beneficios claros: protege tanto a vendedores como a clientes al evitar el intercambio de credenciales, facilita autorizaciones rápidas con opciones de inicio de sesión sin contraseña y permite una sincronización eficiente entre múltiples plataformas mediante protocolos estandarizados.

La gestión automatizada de tokens refuerza la seguridad sin afectar las operaciones. Los refresh tokens aseguran la conectividad a largo plazo, mientras que los access tokens de corta duración reducen los riesgos en caso de posibles brechas.

Para aprovechar al máximo los beneficios de OAuth, considerá estos pasos clave: almacená las credenciales en variables de entorno y cifrá los tokens en tu base de datos utilizando AES-256, apoyándote en gestores de secretos como AWS Secrets Manager o HashiCorp Vault. Además, implementá una lógica que renueve automáticamente los tokens antes de su vencimiento para garantizar una operación ininterrumpida.

Si buscás una solución que combine la seguridad de OAuth con una implementación rápida, Burbuxa ofrece conectores nativos para Shopify, Tiendanube y VTEX que podés activar en menos de 15 minutos. Esta plataforma se encarga de configurar automáticamente los scopes, gestionar los tokens y sincronizar en tiempo real productos, pedidos, clientes e inventario. Así, podés enfocarte en hacer crecer tu negocio mientras su "Commerce Brain" automatiza tareas de ventas, soporte y marketing en WhatsApp e Instagram.

PKCE es una extensión de seguridad dentro del protocolo OAuth 2.0 diseñada para proteger los códigos de autorización, especialmente en aplicaciones públicas como las móviles o las de una sola página (SPA). Su funcionamiento se basa en generar un código de verificación y una clave derivada, lo que garantiza que únicamente el cliente que inició el proceso pueda intercambiar el código de autorización por un token de acceso.

A partir de 2026, el estándar OAuth 2.1 requerirá el uso obligatorio de PKCE. Este cambio busca prevenir ataques y reforzar la seguridad en la gestión de autorizaciones.

Al integrar OAuth en tu aplicación, los scopes que elijas son fundamentales porque determinan qué información y funciones podrá acceder tu aplicación. Por ejemplo:

Es importante que solicites solo los permisos esenciales. Esto no solo minimiza riesgos, sino que también protege la privacidad de los usuarios. Además, al definir los scopes en la solicitud de autorización, hacelo de manera clara para garantizar la seguridad y generar confianza en los usuarios.

Para renovar tokens sin interrumpir la sincronización, podés usar el flujo de refresh token de OAuth. Básicamente, tenés que enviar una solicitud al endpoint de OAuth incluyendo el refresh_token y las credenciales de tu aplicación. Esto te devolverá un nuevo access_token y, en algunos casos, un nuevo refresh_token. Asegurate de actualizar tus sistemas con el nuevo access_token. Todo esto ocurre en segundo plano, lo que permite que la sesión siga activa y la sincronización continúe sin problemas.