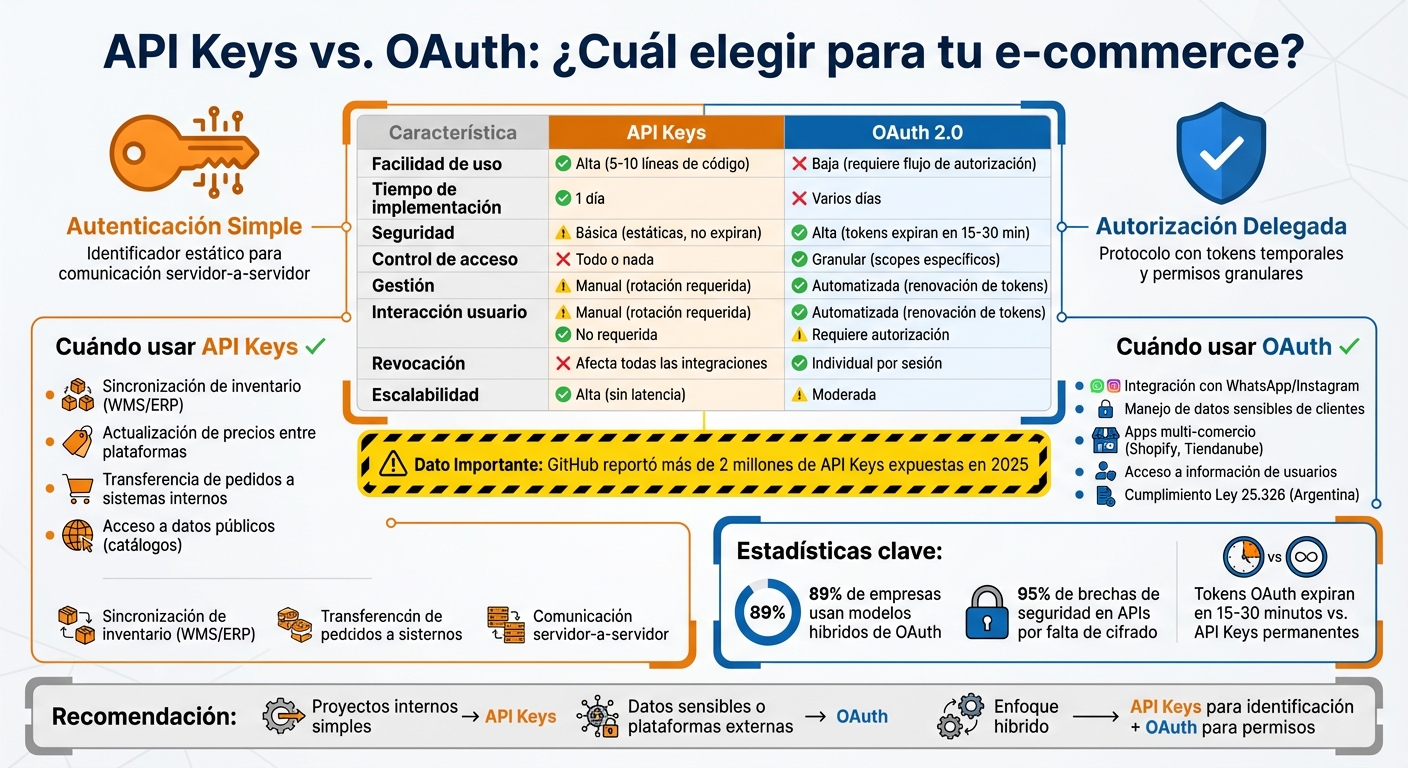

OAuth y API Keys son dos métodos distintos para autenticar aplicaciones en e-commerce. La elección entre ellos depende de tus necesidades de seguridad y la complejidad de la integración, siguiendo las mejores prácticas de autenticación API.

GitHub reportó más de 2 millones de API Keys expuestas en 2025, destacando los riesgos de este método si no se maneja con cuidado. Por otro lado, OAuth requiere más configuración, pero reduce significativamente los riesgos de seguridad.

| Característica | API Keys | OAuth |

|---|---|---|

| Facilidad de uso | Alta | Baja |

| Seguridad | Básica | Alta (tokens expiran) |

| Control de acceso | Todo o nada | Granular (scopes) |

| Interacción usuario | No requerida | Requiere autorización |

Si buscás simplicidad para integraciones internas, API Keys es una buena opción. Para datos sensibles o integraciones con plataformas externas, OAuth es más seguro y flexible.

Comparación de API Keys vs OAuth: Seguridad, Permisos y Casos de Uso

Las API Keys (claves de API) son identificadores únicos y estáticos que permiten que una aplicación se identifique al comunicarse con otra. En el caso de una plataforma de e-commerce, por ejemplo, cuando una aplicación necesita acceder a datos como inventarios, pedidos o información de clientes, utiliza esta clave para demostrar que tiene autorización. Es como si fuera una llave física: quien la tiene, puede acceder.

A diferencia de OAuth, que está orientado al usuario final, las API Keys están pensadas para comunicación entre servidores. Según David Agut, especialista técnico de SlashMobility:

"Su punto fuerte es su simplicidad. Simplemente nos logeamos al servicio, obtenemos la key, y la podemos copiar en el navegador, Swagger, Postman, etc."

Esta facilidad hace que sean una opción muy utilizada para integraciones rápidas entre servidores, especialmente cuando no es necesario acceder a datos privados de usuarios específicos. Entender cómo funcionan y sus limitaciones es clave para elegir el método de autenticación adecuado para tu negocio.

El proceso es sencillo: primero, generás la clave desde el panel de administración de la plataforma; luego, la guardás en el archivo de configuración de tu aplicación. Cada vez que la app realiza una solicitud al servidor, envía la clave junto a la petición para validar su identidad.

Existen tres formas principales de transmitir las API Keys: como parámetro en la URL, dentro del cuerpo de la solicitud HTTP, o mediante los encabezados HTTP. La última opción es la más segura, ya que evita que la clave quede expuesta en registros del servidor o en el historial del navegador. Por ejemplo, Zendesk permite generar hasta 256 tokens únicos por cuenta, cada uno con permisos específicos que pueden desactivarse o eliminarse rápidamente si se detecta un uso indebido.

La mayor ventaja de las API Keys es su facilidad de implementación: solo necesitás copiar y pegar la clave, sin configuraciones complicadas ni permisos adicionales. Esto las convierte en una excelente opción para pruebas rápidas, herramientas de desarrollo como Postman o integraciones internas en las que ambos sistemas están bajo tu control.

Sin embargo, esta simplicidad tiene sus desventajas. Como señala David Agut: "Su simplicidad suele venir acompañada por su escasa seguridad". Las API Keys son estáticas, lo que significa que no expiran automáticamente y, en muchos casos, otorgan acceso amplio o incluso total al sistema. Si una clave se filtra, por ejemplo, en un repositorio público de GitHub, cualquiera podría utilizarla hasta que se revoque manualmente. Además, revocar o cambiar una clave puede interrumpir las integraciones existentes, ya que no cuentan con mecanismos de renovación automática como los tokens de OAuth.

| Aspecto | API Keys | OAuth |

|---|---|---|

| Complejidad | Baja (simple cadena de texto) | Alta (requiere flujo de autorización) |

| Seguridad | Menor (estáticas, fáciles de filtrar) | Mayor (tokens con expiración y scopes) |

| Control de acceso | Todo o nada | Granular por scopes |

| Interacción del usuario | No requerida | Requiere consentimiento |

Para reducir riesgos, asegurate de transmitir las claves por HTTPS, limitar los permisos al mínimo necesario y evitar incluirlas en parámetros de URL. Estas medidas son especialmente importantes en e-commerce, donde los datos sensibles de clientes y transacciones están en juego.

En comparación, OAuth ofrece un enfoque más robusto y detallado, que exploraremos en la siguiente sección.

OAuth 2.0 es un protocolo diseñado para permitir el acceso a recursos protegidos sin necesidad de compartir la contraseña del usuario. A diferencia de las API Keys, que son estáticas y siempre válidas, OAuth utiliza tokens temporales que expiran y pueden ser renovados de manera segura. Mientras que las API Keys ofrecen un acceso binario (todo o nada), OAuth permite un control más detallado y dinámico.

Una de las diferencias más importantes de OAuth es que requiere el consentimiento explícito del usuario. Esto se logra a través de una acción directa, como hacer clic en un botón de "Autorizar". Según los desarrolladores de Mercado Libre:

"Al utilizar este protocolo, el integrador asegura que el seller nunca tenga que compartir su contraseña directamente, reduciendo el riesgo de robo de identidad".

Otro aspecto clave de OAuth es el uso de scopes o permisos específicos. Estos permiten restringir el acceso de una aplicación a ciertas funciones (por ejemplo, solo lectura de datos), lo que disminuye los riesgos si la aplicación se ve comprometida.

Hoy en día, el 89% de las empresas emplean modelos híbridos de OAuth para adaptarse a diferentes necesidades. Además, la industria está adoptando OAuth 2.1, que introduce mejoras como el uso obligatorio de PKCE (Proof Key for Code Exchange) para prevenir ataques de intercepción. A continuación, se explica cómo funciona este protocolo.

El flujo de OAuth consta de varios elementos: un servidor de autorización que verifica al usuario, tokens de acceso temporales (que suelen durar alrededor de una hora) y tokens de actualización para renovar el acceso sin interrumpir al usuario.

El proceso típico comienza cuando la aplicación redirige al usuario al servidor de autorización. Allí, el usuario ingresa sus credenciales, aprueba los permisos solicitados y recibe un código temporal. La aplicación utiliza este código para obtener un token de acceso, que se envía en los encabezados HTTP (Authorization: Bearer [token]) - nunca en la URL - para evitar que quede expuesto en registros o en el historial del navegador.

Cuando el token de acceso expira, la aplicación usa el token de actualización para obtener uno nuevo. Si este proceso falla, se requiere que el usuario vuelva a autorizar el acceso, en lugar de intentar solucionar el problema de otra manera.

Existen diferentes flujos de OAuth según el caso de uso:

Con este panorama, pasemos a analizar las principales ventajas y desafíos de implementar OAuth.

OAuth es reconocido por su enfoque en la seguridad: utiliza tokens de corta duración, revocables individualmente y con permisos específicos, lo que reduce los riesgos. También mejora la experiencia del usuario, ya que solo requiere un clic para autorizar, en lugar de copiar y pegar claves técnicas.

Dado que el 95% de las brechas de seguridad en APIs se deben a la falta de cifrado, OAuth aporta una capa adicional de protección al separar la autenticación del acceso a los recursos. Como señala Chakray:

"OAuth 2.0 no es opcional. Su evolución hacia OAuth 2.1 y su integración con estándares como OpenID Connect lo posicionan como la solución líder para seguridad escalable".

Sin embargo, la implementación de OAuth puede ser compleja. Es necesario configurar URLs de redirección, gestionar el intercambio de códigos por tokens y garantizar la renovación automática antes de que los tokens expiren. Para proyectos pequeños o integraciones internas, donde ambos sistemas están bajo control, esta complejidad podría no ser necesaria.

Para garantizar la seguridad, es crucial cifrar los tokens en reposo usando AES-256 y almacenarlos en gestores de secretos especializados como AWS Secrets Manager o HashiCorp Vault. Además, es importante limpiar los registros para evitar que contengan tokens completos o información personal identificable.

En la próxima sección, se compararán ambos métodos en detalle para ayudarte a decidir cuál es el más adecuado para tu caso.

Cuando se trata de métodos para autenticación y autorización en e-commerce, API Keys y OAuth tienen enfoques muy distintos, cada uno con sus propias ventajas y limitaciones. La diferencia principal radica en su propósito: las API Keys identifican a la aplicación que realiza la solicitud (autenticación), mientras que OAuth es un marco que permite autorización delegada, ofreciendo acceso limitado a recursos del usuario sin necesidad de compartir credenciales.

En términos de seguridad, las API Keys presentan una vulnerabilidad importante: permanecen válidas hasta que se revocan manualmente. Esto las hace susceptibles a ataques si son interceptadas. Por otro lado, OAuth utiliza tokens de corta duración, que expiran automáticamente. Esto minimiza el riesgo, ya que incluso si un token es robado, su tiempo de uso es limitado.

Otra diferencia clave está en cómo se gestionan los permisos. Las API Keys suelen otorgar acceso completo a una cuenta, lo que se traduce en un enfoque "todo o nada". En contraste, OAuth permite definir scopes específicos. Por ejemplo, en un entorno de e-commerce, una aplicación de marketing puede tener acceso "solo lectura" a los pedidos, mientras que un procesador de pagos podría gestionar transacciones completas. Esta flexibilidad resulta esencial para mantener la seguridad y limitar el acceso según las necesidades específicas.

La gestión de las API Keys es manual: revocar una clave afecta todas las integraciones asociadas, lo que puede interrumpir operaciones críticas. En cambio, OAuth permite una revocación automatizada y una gestión más precisa de sesiones individuales, lo que lo hace más adaptable a escenarios complejos.

Como lo resume publicapis.io:

"Las API Keys destacan por su simplicidad y rendimiento en comunicación servidor-a-servidor, mientras que OAuth proporciona autorización de usuario robusta y control de permisos granular para aplicaciones centradas en el usuario".

La siguiente tabla sintetiza las principales diferencias entre ambos métodos:

| Característica | API Keys | OAuth 2.0 |

|---|---|---|

| Dificultad de Configuración | Baja (generación simple de cadena) | Alta (requiere flujos de autorización) |

| Nivel de Seguridad | Básico (vulnerable a filtraciones) | Alto (tokens de corta duración, PKCE) |

| Gestión de Permisos | Limitado (acceso completo) | Granular (scopes/privilegio mínimo) |

| Escalabilidad | Alta (sin latencia adicional) | Moderada (requiere validación/renovación) |

| Gestión | Manual (rotación requerida) | Automatizada (expiración y tokens de actualización) |

| Participación del Usuario | Ninguna (servidor-a-servidor) | Requerida (pantallas de consentimiento) |

Cada método tiene su lugar dependiendo de las necesidades específicas de la integración. Las API Keys funcionan bien para casos simples de servidor-a-servidor, mientras que OAuth es ideal cuando se requiere autorización granular y seguridad avanzada.

Elegir entre API Keys y OAuth depende de encontrar el balance adecuado entre simplicidad y seguridad, según las necesidades específicas de cada operación en e-commerce. Cada integración presenta desafíos únicos que requieren un enfoque particular.

Las API Keys son una excelente opción cuando necesitás conectar tu tienda de Shopify con sistemas como un WMS (sistema de gestión de almacenes) o un ERP. Según Dan Kaplan de Aembit, implementar este método puede llevar solo un día y requiere entre 5 y 10 líneas de código.

Algunos ejemplos prácticos incluyen:

"Este tipo de credencial se usa para autenticación de identidad a través de la API... sin exponer la cuenta a usuarios o aplicaciones no autorizadas".

Además, las API Keys son ideales para acceso a datos públicos de bajo riesgo, como catálogos de productos o la ubicación de tiendas físicas. En estos casos, solo necesitás monitorear el uso y evitar abusos, sin requerir autenticación por parte de los usuarios.

Sin embargo, cuando se trata de manejar información sensible o interacciones directas con usuarios, OAuth se convierte en la opción más adecuada.

OAuth es imprescindible para integraciones que involucran datos sensibles o que requieren interacción directa con los clientes. Por ejemplo, si conectás soluciones de automatización en WhatsApp o Instagram para gestionar mensajes y datos de perfil de usuarios, OAuth es la solución obligatoria.

David Agut de SlashMobility lo explica de la siguiente manera:

"OAuth es la respuesta si nuestra API se enfoca en acceder a información de usuario... la mayoría de las veces simplemente hacer clic en un botón para otorgar permisos a la aplicación es suficiente".

Este enfoque simplifica el proceso para los usuarios, manteniendo una experiencia fluida mientras asegura la protección de sus datos.

OAuth también es clave para aplicaciones que operan en múltiples comercios en plataformas como Tiendanube o Shopify. Si estás desarrollando una app que será utilizada por varios comerciantes, OAuth permite que cada uno autorice tu aplicación sin necesidad de compartir credenciales maestras. Además, podés definir scopes específicos según las necesidades, como acceso limitado a la lectura de pedidos o la gestión completa del inventario.

La elección del método de autenticación es clave para proteger datos sensibles, y Burbuxa lo entiende perfectamente. Esta plataforma, diseñada como un "Commerce Brain", conecta tu tienda de e-commerce con WhatsApp e Instagram para automatizar ventas, soporte y marketing. Para lograrlo, utiliza integraciones oficiales con Shopify, Tiendanube y VTEX, sincronizando en tiempo real elementos como productos, pedidos, clientes, inventario, descuentos y políticas.

Burbuxa ajusta el método de autenticación según la integración. Por ejemplo, implementa OAuth 2.0 para Shopify y VTEX, utilizando tokens de corta duración (entre 15 y 30 minutos) que se renuevan automáticamente. Esto minimiza el riesgo de exposición en caso de que un token sea interceptado. Dan Kaplan de Aembit lo explica de manera clara:

"OAuth access tokens expire automatically, typically within minutes to hours... limiting the blast radius compared to permanent credential exposure".

Burbuxa prioriza la seguridad sin sacrificar la eficiencia, ofreciendo integraciones en tiempo real que optimizan el funcionamiento de tu tienda. En menos de 15 minutos, gracias a integraciones nativas, tu tienda puede estar completamente conectada. La plataforma utiliza un enfoque Zero-ETL, eliminando procesos intermedios y asegurando que los datos estén disponibles para su uso inmediato.

Esto significa que, si un cliente pregunta por WhatsApp sobre la disponibilidad de un producto, el agente de IA puede acceder al inventario actualizado al instante. Cuando se concreta una compra, el sistema sincroniza automáticamente el pedido, actualiza el stock y envía confirmaciones sin necesidad de intervención manual. Esta capacidad es especialmente útil en eventos de alto tráfico como CyberMonday o Hot Sale, donde evitar la sobreventa es crucial.

Además, como Official Meta Partner, Burbuxa asegura una gestión segura de tokens y agiliza la aprobación de plantillas de mensajes, garantizando que tu cuenta funcione de manera estable y sin interrupciones.

Mientras la sincronización en tiempo real mejora la eficiencia operativa, Burbuxa refuerza la seguridad en cada transacción. La plataforma aplica scopes específicos para limitar el acceso a lo estrictamente necesario (como lectura de inventario para consultas o escritura de pedidos para devoluciones).

Adicionalmente, implementa medidas como cifrado de extremo a extremo, anonimización de datos y registros de auditoría que cumplen con la Ley 25.326 de Protección de Datos Personales de Argentina. Si se detecta actividad sospechosa, los tokens pueden revocarse de forma centralizada desde el servidor de autorización, desconectando la integración de inmediato sin necesidad de cambiar credenciales maestras.

Para quienes necesitan soluciones personalizadas, Burbuxa ofrece su propia API REST, con webhooks y SDKs en TypeScript/JavaScript y Python. Esto permite integrar sistemas internos como ERP o WMS, manteniendo siempre los mismos estándares de seguridad.

La decisión entre API Keys y OAuth depende de factores como los requisitos de seguridad, la complejidad operativa y el tipo de integración que necesites. Por ejemplo, si tu tienda conecta servicios internos y automatizaciones, como un sistema de monitoreo con un procesador de pagos, las API Keys son ideales por su simplicidad y rendimiento sin añadir latencia. Sin embargo, para manejar datos sensibles de clientes, integraciones con redes sociales o plataformas externas, OAuth es la opción preferida, ya que permite limitar accesos mediante scopes y revocar tokens sin comprometer credenciales principales.

Mientras que las API Keys actúan como una contraseña compartida que otorga acceso total, OAuth utiliza tokens de corta duración que expiran automáticamente, reduciendo significativamente los riesgos en caso de interceptación.

En el contexto del e-commerce en Argentina, donde proteger los datos de los clientes es fundamental y la Ley 25.326 exige un manejo riguroso de la información personal, OAuth se presenta como la alternativa más segura para integraciones que involucren datos sensibles. Por otro lado, las API Keys siguen siendo útiles para microservicios internos o tareas que no requieren consentimiento del usuario y priorizan el alto rendimiento.

Un enfoque híbrido puede ser útil, empleando API Keys para identificar la aplicación y OAuth para gestionar permisos específicos. Es fundamental seguir buenas prácticas: rotar las claves periódicamente, almacenarlas en variables de entorno y evitar exponerlas en el código cliente. Cabe recordar que en 2025, GitHub detectó más de 2 millones de API Keys expuestas en repositorios públicos.

Elegí el método que mejor se adapte a las necesidades de seguridad y eficiencia de tu negocio, asegurándote siempre de proteger los datos de tus clientes y de cumplir con las normativas locales.

Sí, es posible combinar API Keys y OAuth en una misma integración, ya que cada uno tiene un propósito distinto. Las API Keys son útiles para una autenticación rápida y básica, mientras que OAuth ofrece un nivel de seguridad más alto y permite un control detallado sobre los permisos.

Si decidís usarlos juntos, es importante planificar cuidadosamente cómo funcionará la integración. Definí qué método será más adecuado para cada etapa del proceso o para distintos tipos de acceso, asegurándote siempre de mantener altos estándares de seguridad.

Para proteger tus API Keys o tokens de posibles filtraciones, es fundamental rotarlos con regularidad y establecer una duración limitada para ellos. También es importante almacenarlos de manera segura, utilizando cifrado en reposo con algoritmos como AES-256, y limitar estrictamente quién puede acceder a ellos. Evitá incluirlos en archivos o logs que puedan ser consultados por terceros. Estas prácticas ayudan a minimizar riesgos y a mantener la seguridad de la información sensible en tus integraciones.

El flujo de OAuth adecuado varía según el tipo de aplicación y sus requerimientos. Para aplicaciones que gestionan información sensible o necesitan permisos específicos, el Authorization Code Flow de OAuth 2.0 es ideal gracias a su enfoque en la seguridad y el control. En cambio, si tu aplicación es más sencilla y no requiere permisos avanzados, podrías optar por un flujo básico de OAuth o incluso por API Keys. Sin embargo, estas últimas opciones ofrecen un nivel de seguridad menor.